以等保合规为基础,构建可度量的韧性安全体系

以等保合规为基础,构建可度量的韧性安全体系

智能自治:从被动合规到主动免疫

使能等保合规由阶段性“考试”演变为持续自主运行的“免疫系统”,让合规不再是一次性的被动应对,而是融入业务与技术架构中的内生能力

云原生一体化:安全即服务,开箱即用

利用云原生架构交付一体化安全能力,实现等保要求的按需订阅与快速部署,极大降低建设复杂度与初期投入成本

价值赋能:从成本中心到业务引擎

安全能力直接转化为业务信任基石与核心竞争力,为数字化业务的高质量、可持续发展保驾护航

为什么选择华为云等保安全服务

等保合规标制定者

等保合规标制定者

华为参与等保规范制定,深刻理解合规要求,具备4000+成功案例,多年安全行业积累,优秀的安全专家能力

全栈云原生安全防护体系

全栈云原生安全防护体系

20+云安全服务和 700+安全生态产品,帮客户构建立体云安全防护,轻松满足等保要求

一站式高效等保测评服务

一站式高效等保测评服务

E2E流程缩短服务周期,本地化测评机构,快速一个月拿证

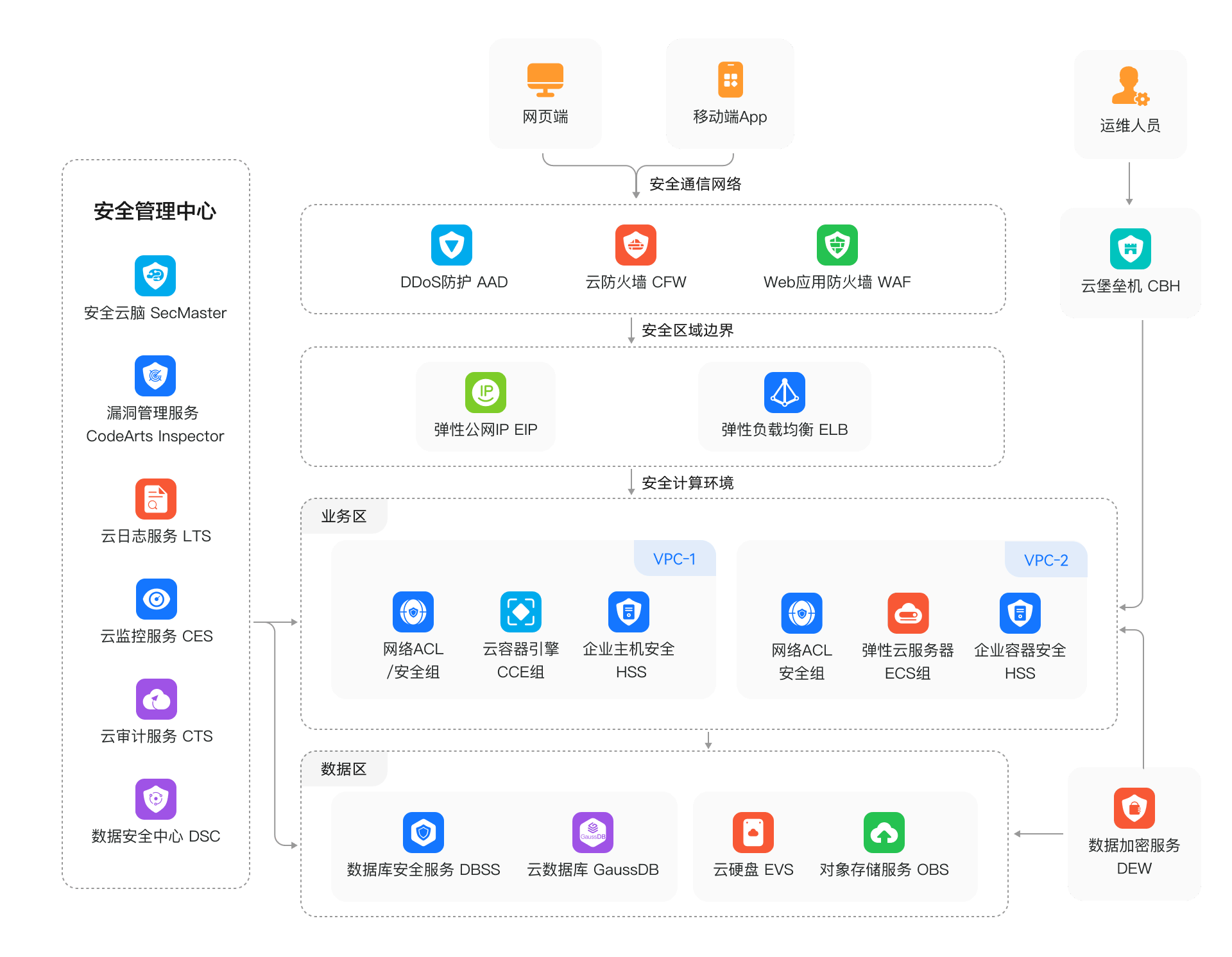

上云即合规,安全可持续

上云即合规,安全可持续

等保2.0安全合规架构,一站式高质量过等保

等保2.0安全合规架构,一站式高质量过等保